小ネタ:流行のMX Linuxをインストールしてみる [Linux初心者]

◆王者交代してしばらくたって

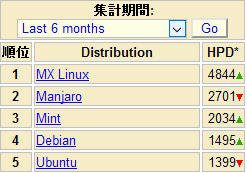

なぜ人気だったかわからないManjaroを蹴落としてMX Linuxがダブルカウントで1位。

しぶとくMintが3位というのも根強い人気と言えるのか。あと目立たないけどUbuntuが落ち気味。

で、MX Linuxだが、かつて日本語対応があーだこーだ言われていたので敬遠していたが、いまはそうでもなさそう。

◆インストールは思いがけず簡単

ここから適当なサイトを選んでisoを落とす。いまは18.3。64bitでいいと思う。

https://mxlinux.org/download-links/

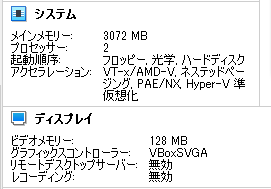

いつもの通りVirtualBoxを使ってテスト。Linux-64 Debian。CPUとかMEMとかは適当に。

光学ドライブにさきほどのisoを入れて、一旦立ち上げ。F2で日本語が選べる。ここ重要。

光学ドライブで立ち上げるとデスクトップにインストーラーのアイコンがあるのでそれをクリック。

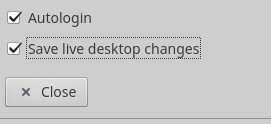

Autologinとその下の設定維持するかどうかを念のためチェックしてあとは待つ。

すごくなんとなく、だが、グラフィックコントローラーはVBoxSVGAでないとうまくインストールできないときがあった気がする。気がするだけかもしれない。

◆画面はシンプル。

あとはおなじみの日本語設定。あーまたかと思わせる。Moscにfcitxに‥

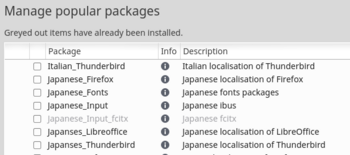

ところが、MXは便利ツールがある、「MX Tools」から「MX Package Installer」を選んで、下のほうに言語というのがあるのでJapaneseっぽいのを入れる。

で、ここにワナがあって、fcitxは別途、最後に入れる必要があるっぽい。

というかこれだけ入れればいいのかもしれない。

そうしてrebootするとキーボードのアイコンが出てくる。こうなればOK。あとはキーの設定をお好みで。

気持ち、一番早く感じる。こうなりゃUSBメモリーに焼いてみる手か。

なぜ人気だったかわからないManjaroを蹴落としてMX Linuxがダブルカウントで1位。

しぶとくMintが3位というのも根強い人気と言えるのか。あと目立たないけどUbuntuが落ち気味。

で、MX Linuxだが、かつて日本語対応があーだこーだ言われていたので敬遠していたが、いまはそうでもなさそう。

◆インストールは思いがけず簡単

ここから適当なサイトを選んでisoを落とす。いまは18.3。64bitでいいと思う。

https://mxlinux.org/download-links/

いつもの通りVirtualBoxを使ってテスト。Linux-64 Debian。CPUとかMEMとかは適当に。

光学ドライブにさきほどのisoを入れて、一旦立ち上げ。F2で日本語が選べる。ここ重要。

光学ドライブで立ち上げるとデスクトップにインストーラーのアイコンがあるのでそれをクリック。

Autologinとその下の設定維持するかどうかを念のためチェックしてあとは待つ。

すごくなんとなく、だが、グラフィックコントローラーはVBoxSVGAでないとうまくインストールできないときがあった気がする。気がするだけかもしれない。

◆画面はシンプル。

あとはおなじみの日本語設定。あーまたかと思わせる。Moscにfcitxに‥

ところが、MXは便利ツールがある、「MX Tools」から「MX Package Installer」を選んで、下のほうに言語というのがあるのでJapaneseっぽいのを入れる。

で、ここにワナがあって、fcitxは別途、最後に入れる必要があるっぽい。

というかこれだけ入れればいいのかもしれない。

そうしてrebootするとキーボードのアイコンが出てくる。こうなればOK。あとはキーの設定をお好みで。

気持ち、一番早く感じる。こうなりゃUSBメモリーに焼いてみる手か。

パスワードの数学(のようなもの)3 [よもやま]

しばらく更新していないので保守ついでに、パスワードはランダム6桁(+α)でいいんじゃないかという極論(もちろん前提あり)をしつこく。

まず、パスワード使いまわしと月並みパスワードは問題外とする。

また家庭内(職場内)盗み見も考えないとして‥

◆ブルートアタックという前世紀の遺物

この場合、英数字だけでも数字だけでも本質は同じだが、よくある設定として、英小文字+数字としておく。大文字入れても特殊文字入れても本質は同じ。

6桁だと、(26+10)**6で約20億通りとなる。これは

https://password.kaspersky.com/jp/

によると家庭用PCで3時間で解読されるそうな。だめじゃん、‥いやそうではない。

3時間ということは3*60*60秒という難しい数式を計算すると、約10000秒だから、1秒間に

20億/10000 = 200000 なので約20万回のチャレンジ。期待値としてはその半分の10万回。

特定ユーザーめがけてこういうブルートアタックをNW経由で黙って2時間も3時間も続けさせて、何もアラートが上がらないサイトはいまどきありえない。

また、「10回間違ったらロック」みたいなのが組み込んでいないのもいまどきありえない。

もしそうならそういうサイトは使ってはいけない。

じゃあ逆に4桁でもいいのでは?4桁だと2分だそうな。「10回間違ったらロック」であってもさすがにそれはないな。

◆オフライン解析は対応不能なので無視する

次に、パスワードファイルをサーバーから盗み出して、それをオフラインでブルートアタックで解析するなんてケースはさすがに昨今、聞いたことがない。いや水面下ではあるのだろう。そういうのはあきらめる。それがありだとすると、その筋のプロだったら、サーバーずらっと並べて解析という手もある。そんなのまで対応できない。人間、あきらめが肝心。

ひどいサイトになると、平文でパスワードを保管していたりするが、これもあきらめが肝心。そういう劣悪なサービスに登録した自分が悪い。

なお、いずれにせよ平文保管なら桁数は関係ない。

(pinコードなら4桁でもいい。ブルートアタックできないしサーバーから盗むなんてこともできないし)

◆でも6桁じゃ不安?

そうですか。そうですよね。そもそも最低8桁としているサイトも多い。

ならば、コアなランダムの6桁パスワード1つ用意して、残り2桁さらにランダムという手はどうだ。たとえばコア6桁をでたらめにzieuwiにしておいて、のこり2桁は数字と大文字とすると、こんなかんじ。あくまでも一例として。

zieuwi2D zieuwi5q u7zieuwi‥ (この例だと英字から始まる場合先頭につけるルール)

これだと家庭用PCで12日だそうな。パスワード管理用EXCELには、2Dは何々、5qはほにゃらら、と書いておけば最悪このEXCELが漏れてもヘーキ。

完璧だね。

‥いや、2か所から流出してユーザーコードで名寄せされてブルートアタックされたらパスワード作成ルールがバレるな。

‥気にしない気にしない。そんなこと心配するなら自動車事故のほうがあり得る(多分)。

◆さらに、ユーザーコード自体も変える

だいたいのサービスはユーザーコード=mailアドレスとなっている。これを皆一緒にするとセキュリティ強度が落ちる。万一、Aサービスでユーザー/パスが漏れたらBサービスでもユーザー名だけはヒットしてしまう。

サービスごとにmailアドレスを変えると、そういう心配はない。めんどくさいmail処理はGMAILやらThunderbirdやらでどうにかする。

だが、Gmailのエイリアスみたいなのは、登録側で蹴られる可能性あり(とのこと)

一応、やりかたは

別のアドレスやエイリアスからメールを送信する

https://support.google.com/mail/answer/22370?hl=ja

Gmailで使用可能な別名アドレス(エイリアス)

https://www.howtonote.jp/gmail/sent/index18.html

◆ならばアドレスをいっぱいとる

YahooでもGmailでもOutlookでも可能だが、大量に登録するとなんとなく管理がずさんになってそっちがセキュリティホールになりそう。

お金に関係なさげな、どうでもいいサービスにわりと最近使っているのはprotonmailで、取得数にたぶん制限はない。POPが使えないのが難点。

https://protonmail.com/

https://ja.wikipedia.org/wiki/ProtonMail

別の手で、自分でAWSかGCPでサーバー立てればアドレス作り放題。それも面倒ならドメイン取得して、メールサービスを使う手もある。たとえばムームードメインmuumouudomainだと

https://muumuu-domain.com/email/muumuu-mail

年額でドメイン代が1500円くらいとサーバー代が600円。これで作り放題。

但し個人相手に送るとスパム扱いされるかも。

まず、パスワード使いまわしと月並みパスワードは問題外とする。

また家庭内(職場内)盗み見も考えないとして‥

◆ブルートアタックという前世紀の遺物

この場合、英数字だけでも数字だけでも本質は同じだが、よくある設定として、英小文字+数字としておく。大文字入れても特殊文字入れても本質は同じ。

6桁だと、(26+10)**6で約20億通りとなる。これは

https://password.kaspersky.com/jp/

によると家庭用PCで3時間で解読されるそうな。だめじゃん、‥いやそうではない。

3時間ということは3*60*60秒という難しい数式を計算すると、約10000秒だから、1秒間に

20億/10000 = 200000 なので約20万回のチャレンジ。期待値としてはその半分の10万回。

特定ユーザーめがけてこういうブルートアタックをNW経由で黙って2時間も3時間も続けさせて、何もアラートが上がらないサイトはいまどきありえない。

また、「10回間違ったらロック」みたいなのが組み込んでいないのもいまどきありえない。

もしそうならそういうサイトは使ってはいけない。

じゃあ逆に4桁でもいいのでは?4桁だと2分だそうな。「10回間違ったらロック」であってもさすがにそれはないな。

◆オフライン解析は対応不能なので無視する

次に、パスワードファイルをサーバーから盗み出して、それをオフラインでブルートアタックで解析するなんてケースはさすがに昨今、聞いたことがない。いや水面下ではあるのだろう。そういうのはあきらめる。それがありだとすると、その筋のプロだったら、サーバーずらっと並べて解析という手もある。そんなのまで対応できない。人間、あきらめが肝心。

ひどいサイトになると、平文でパスワードを保管していたりするが、これもあきらめが肝心。そういう劣悪なサービスに登録した自分が悪い。

なお、いずれにせよ平文保管なら桁数は関係ない。

(pinコードなら4桁でもいい。ブルートアタックできないしサーバーから盗むなんてこともできないし)

◆でも6桁じゃ不安?

そうですか。そうですよね。そもそも最低8桁としているサイトも多い。

ならば、コアなランダムの6桁パスワード1つ用意して、残り2桁さらにランダムという手はどうだ。たとえばコア6桁をでたらめにzieuwiにしておいて、のこり2桁は数字と大文字とすると、こんなかんじ。あくまでも一例として。

zieuwi2D zieuwi5q u7zieuwi‥ (この例だと英字から始まる場合先頭につけるルール)

これだと家庭用PCで12日だそうな。パスワード管理用EXCELには、2Dは何々、5qはほにゃらら、と書いておけば最悪このEXCELが漏れてもヘーキ。

完璧だね。

‥いや、2か所から流出してユーザーコードで名寄せされてブルートアタックされたらパスワード作成ルールがバレるな。

‥気にしない気にしない。そんなこと心配するなら自動車事故のほうがあり得る(多分)。

◆さらに、ユーザーコード自体も変える

だいたいのサービスはユーザーコード=mailアドレスとなっている。これを皆一緒にするとセキュリティ強度が落ちる。万一、Aサービスでユーザー/パスが漏れたらBサービスでもユーザー名だけはヒットしてしまう。

サービスごとにmailアドレスを変えると、そういう心配はない。めんどくさいmail処理はGMAILやらThunderbirdやらでどうにかする。

だが、Gmailのエイリアスみたいなのは、登録側で蹴られる可能性あり(とのこと)

一応、やりかたは

別のアドレスやエイリアスからメールを送信する

https://support.google.com/mail/answer/22370?hl=ja

Gmailで使用可能な別名アドレス(エイリアス)

https://www.howtonote.jp/gmail/sent/index18.html

◆ならばアドレスをいっぱいとる

YahooでもGmailでもOutlookでも可能だが、大量に登録するとなんとなく管理がずさんになってそっちがセキュリティホールになりそう。

お金に関係なさげな、どうでもいいサービスにわりと最近使っているのはprotonmailで、取得数にたぶん制限はない。POPが使えないのが難点。

https://protonmail.com/

https://ja.wikipedia.org/wiki/ProtonMail

別の手で、自分でAWSかGCPでサーバー立てればアドレス作り放題。それも面倒ならドメイン取得して、メールサービスを使う手もある。たとえばムームードメインmuumouudomainだと

https://muumuu-domain.com/email/muumuu-mail

年額でドメイン代が1500円くらいとサーバー代が600円。これで作り放題。

但し個人相手に送るとスパム扱いされるかも。